1 febbraio 2026

Cybersecurity manifatturiera: NIS2 e Cybersecurity Act 2

Due imprese su cinque investono in sicurezza: i dati MECSPE e le nuove regole UE che semplificano la compliance

La cybersecurity non è più un tema esclusivamente IT, ma una condizione strutturale per la competitività del manifatturiero italiano. Lo conferma l’Osservatorio MECSPE, condotto da Nomisma su 350 aziende manifatturiere: due imprese su cinque hanno già implementato soluzioni di sicurezza informatica o le introdurranno entro due anni, posizionandola al primo posto tra le innovazioni trasformative del settore. Parallelamente, il 20 gennaio 2026 la Commissione Europea ha presentato il Cybersecurity Act 2 e modifiche mirate alla Direttiva NIS2, per razionalizzare un quadro normativo diventato frammentario e gravoso, specialmente per le PMI. Per le imprese B2B del manifatturiero, questa convergenza tra trasformazione digitale nazionale e governance europea rappresenta un’opportunità concreta: integrare sicurezza e innovazione per scalare in un mercato sempre più interconnesso.

Il dato manifatturiero: sicurezza come prerequisito per AI e automazione

L’indagine MECSPE (metodo CAWI, ottobre-novembre 2025) rivela che la sicurezza informatica viene indicata dalle imprese come priorità tecnologica accanto a intelligenza artificiale ed efficientamento energetico, in un contesto dove automazione e robotica guidano gli investimenti (47%) seguiti dalla digitalizzazione dei processi (41%). La trasversalità è evidente: nei settori high-tech come elettronica, meccatronica, metalli ferrosi e manifattura additiva, la sicurezza informatica rientra sistematicamente tra le tre priorità strategiche. Quasi il 30% delle aziende la considera una competenza digitale essenziale da sviluppare nel biennio, pari a robotica e Big Data. Maruska Sabato, Project Manager di MECSPE, sintetizza: “Più le aziende investono in digitalizzazione, automazione e utilizzo dei dati, più diventa fondamentale garantire sicurezza, affidabilità e continuità dei sistemi”. Angelo Giuliana del Centro di Competenza Meditech aggiunge che “senza sicurezza solida, l’IA non scala: le aziende esitano a condividere dati, integrare l’intelligenza artificiale nei processi core e aprirsi alle filiere digitali”.

In pratica, un produttore meccatronico che implementa manutenzione predittiva basata su IA deve proteggere i dati operativi da manipolazioni: solo così l’innovazione diventa scalabile e affidabile. In un contesto di attacchi ransomware crescenti e offensive potenziate da intelligenza artificiale, la resilienza cyber diventa prerequisito per mantenere contratti con OEM globali e filiere complesse.

Cybersecurity Act 2 e NIS2: semplificazione e accountability europea

In linea con questa esigenza crescente del manifatturiero europeo, la Commissione UE ha avviato una razionalizzazione del quadro normativo sulla sicurezza informatica. Le imprese si trovano infatti a gestire contemporaneamente requisiti di sicurezza ICT, protezione dei dati, resilienza operativa e continuità dei servizi essenziali. Il quadro regolatorio si è stratificato rapidamente negli ultimi anni. Il perimetro normativo europeo sulla sicurezza digitale è costituito infatti da una serie di atti mirati a specifici ambiti:

-

DORA (Digital Operational Resilience Act): regolamento che impone gestione del rischio ICT, test di resilienza e gestione incidenti per il settore finanziario e i suoi fornitori tecnologici critici.

-

Cyber Resilience Act (CRA): stabilisce requisiti obbligatori di cybersecurity per tutti i prodotti digitali immessi sul mercato UE, dalla progettazione alla dismissione.

-

Direttiva CER (Critical Entity Resilience): richiede alle entità critiche di valutare rischi ibridi cyber-fisici e implementare misure organizzative per garantire continuità operativa.

-

Cyber Solidarity Act: per la risposta coordinata UE agli incidenti cyber di larga scala.

-

NIS2 (Network and Information Systems Directive 2): quadro giuridico unificato per la cybersecurity di reti e servizi essenziali in 18 settori critici, con obblighi di gestione del rischio, notifica incidenti e sicurezza della catena di approvvigionamento.

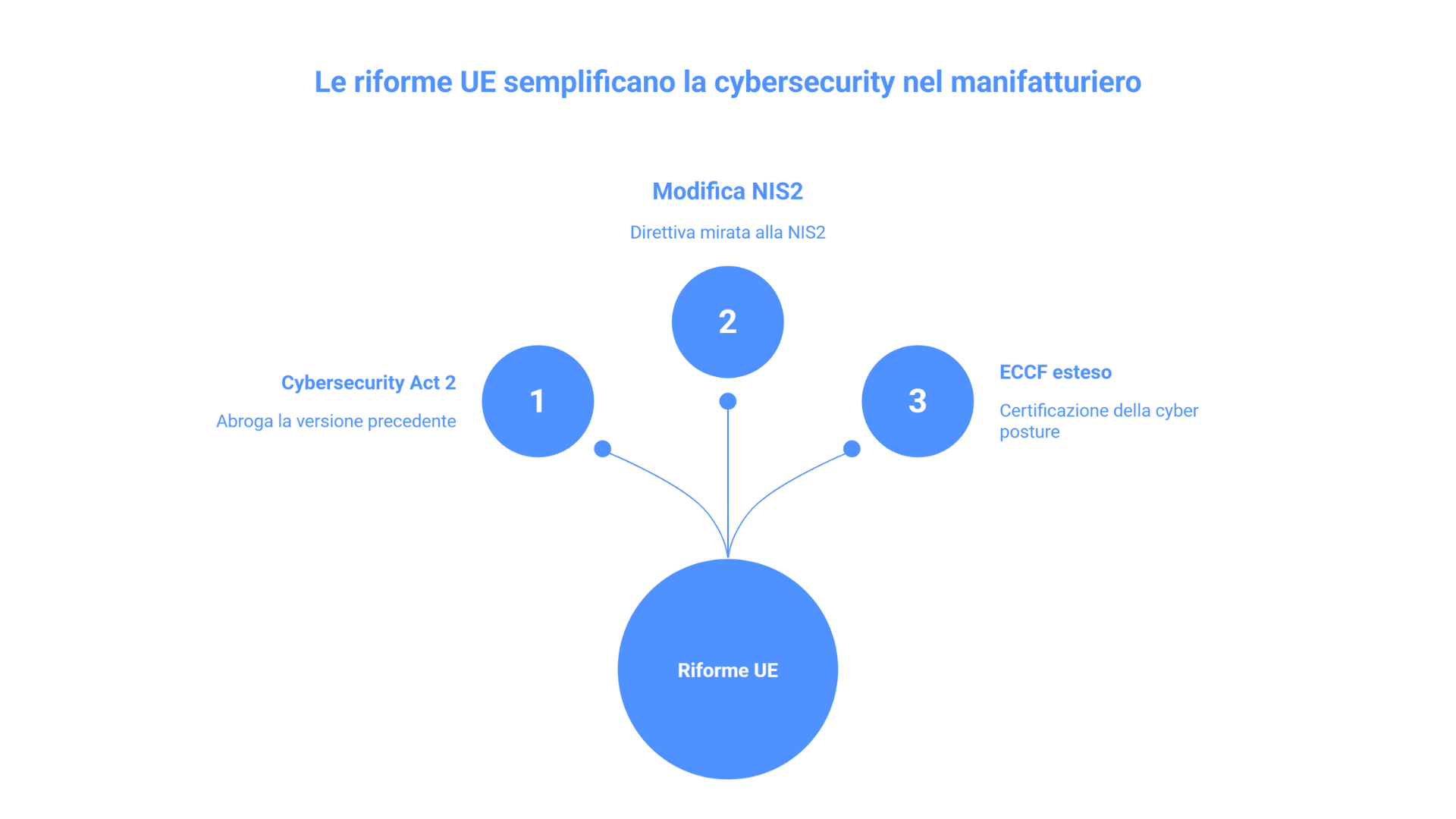

Ecco che il pacchetto di riforme UE di gennaio 2026 nasce proprio dalla constatazione che questo proliferare di normative ha generato una complessità difficile da gestire, soprattutto per le piccole e medie imprese. L’iniziativa propone un nuovo Regolamento, denominato Cybersecurity Act 2, che abroga la versione precedente (Regolamento (UE) 2019/881) introducendo un framework più maturo e coerente, accompagnato da una direttiva di modifica mirata alla NIS2. L’obiettivo è quello di armonizzare procedure e requisiti tra gli Stati membri, riducendo sovrapposizioni, divergenze nazionali e incertezze interpretative.

Tra le innovazioni principali figura l’estensione dell’European Cybersecurity Certification Framework (ECCF), che introduce schemi sulla “cyber posture” delle organizzazioni: le entità regolamentate potranno ottenere certificati di conformità ai requisiti di gestione del rischio, riducendo costi di compliance e oneri di vigilanza. Il framework prevede tre livelli di assurance proporzionati al rischio: basic (revisione documentale), substantial (test su vulnerabilità note) e high (simulazioni di attacchi sofisticati). Questo consente alle imprese di calibrare investimenti e controlli in base alla criticità dei propri asset.

PMI al centro: meno oneri, più prevedibilità

Per alleggerire ulteriormente il carico sulle piccole e medie imprese, è prevista l’introduzione nella Direttiva NIS2 di una nuova categoria di “small mid-cap enterprises” (“piccole imprese a media capitalizzazione”), che le designa come entità “importanti” anziché “essenziali”. In questo modo si riducono proporzionalmente gli oneri di vigilanza ai quali devono aderire: le PMI saranno soggette a supervisione reattiva (attivata da incidenti o segnalazioni) anziché a ispezioni proattive routinarie, pur mantenendo gli stessi standard tecnici di gestione del rischio delle grandi corporate. Questa distinzione riconosce che le PMI manifatturiere, pur svolgendo un ruolo rilevante nelle filiere produttive, operano con risorse limitate e richiedono misure calibrate che bilancino sicurezza ed efficienza operativa.

Inoltre, quando la Commissione adotta atti di esecuzione su misure tecniche NIS2, gli Stati membri non potranno imporre requisiti aggiuntivi, garantendo uniformità e prevedibilità. Questo significa che un’azienda manifatturiera italiana operante anche in Germania o Francia potrà applicare le stesse procedure di gestione del rischio senza dover adattare processi a specificità nazionali divergenti.

Supply chain e sovranità strategica

La gestione della supply chain ICT diventa elemento centrale della riforma. Il Cybersecurity Act 2 introduce un framework armonizzato per governare rischi non tecnici legati alla supply chain: la Commissione acquisisce il potere di designare Paesi terzi ad alto rischio strutturale, imponendo alle imprese la dismissione progressiva dei loro componenti dagli asset critici (reti 5G/4G, core network, sistemi di virtualizzazione) entro un periodo massimo di 36 mesi dalla pubblicazione delle liste ufficiali.

Questa logica di accountability si estende anche agli organismi di valutazione della conformità: i conformity assessment bodies devono garantire piena indipendenza e sono esclusi dalla certificazione se classificati come fornitori ad alto rischio. Fabbricanti e fornitori, attraverso le dichiarazioni UE di conformità, assumono responsabilità diretta sull’intera filiera produttiva, portando la sicurezza cyber al centro delle strategie di approvvigionamento.

NIS2 operativa: obblighi concreti per il manifatturiero

La Direttiva NIS2 (2022/2555), già recepita in Italia con il d.lgs. 138/2024, estende il perimetro della sicurezza informatica a 18 settori critici, tra cui il manifatturiero. Dal gennaio 2026 è operativo un sistema di notifica articolato: pre-allerta entro 24 ore dal rilevamento di un incidente significativo all’Agenzia per la Cybersicurezza Nazionale (ACN), seguita da un report dettagliato entro 72 ore e da una relazione finale entro un mese.

L’apparato sanzionatorio è proporzionato alla criticità: le entità essenziali rischiano fino a 10 milioni di euro o il 2% del fatturato globale annuo; le entità importanti fino a 7 milioni di euro o l’1,4% del fatturato. Le imprese manifatturiere con oltre 50 dipendenti o 10 milioni di euro di ricavi – o considerate critiche a prescindere dalla dimensione – devono implementare analisi sistematiche delle vulnerabilità, piani di continuità operativa e protocolli strutturati di cooperazione con le autorità competenti. Per i player B2B, NIS2 significa estendere controlli e verifiche lungo l’intera catena di approvvigionamento digitale: un requisito non più opzionale per chi compete sui mercati europei.

Tre azioni concrete per imprese manifatturiere

Per tradurre il quadro normativo in vantaggio competitivo, tre direttrici operative si rivelano prioritarie.

1. Valutare la propria cyber posture

Eseguire una gap analysis strutturata rispetto ai requisiti NIS2 e agli schemi ECCF, mappando asset critici, vulnerabilità operative e livelli di protezione attuali. Identificare quale livello di certificazione – basic per processi standard, substantial per componenti di filiera, high per asset strategici – risulta appropriato per la propria postura di rischio.

2. Mappare e qualificare la supply chain ICT

Censire sistematicamente i fornitori di componenti digitali, verificarne origine geografica e conformità agli standard europei, pianificare la dismissione di eventuali fornitori ad alto rischio entro i 36 mesi previsti dalla normativa. Questo vale in particolare per soluzioni che integrano ambienti OT/IT, sensori IoT e sistemi di controllo industriale, dove la dipendenza da terze parti può rappresentare un rischio critico. (Per un approfondimento tecnico sulla convergenza IT/OT e architetture Zero Trust in ambito manifatturiero, leggi il nostro articolo: Cybersecurity e resilienza: come cambia con IT, OT e AI)

3. Investire in competenze interne

Formare gruppi interfunzionali su rilevamento delle minacce, risposta agli incidenti e gestione proattiva del rischio cyber attraverso esercitazioni pratiche e simulazioni. L’Osservatorio MECSPE colloca la cybersecurity tra le priorità formative per il 30% delle imprese manifatturiere: le competenze interne sono il fattore abilitante per tecnologie che, senza governance umana, restano inefficaci.

Cybersecurity come leva di differenziazione

Le imprese italiane stanno maturando consapevolezza sul valore strategico della cybersecurity per abilitare digitalizzazione e intelligenza artificiale, mentre l’Europa fornisce strumenti normativi più chiari e coerenti. L’allineamento tra maturità industriale e governance europea apre opportunità concrete per gli operatori B2B del manifatturiero. Le certificazioni ECCF diventano lasciapassare per mercati ad alta conformità; la responsabilizzazione rafforzata lungo la filiera accresce la fiducia con produttori e partner internazionali; la riduzione dei rischi operativi protegge investimenti strategici in automazione e intelligenza artificiale. Non si tratta più di adempiere a obblighi, ma di trasformare la sicurezza in elemento differenziante.

Un fornitore automotive che integra cybersecurity nei propri sensori IoT e ottiene certificazione substantial compete per contratti con grandi costruttori europei che richiedono garanzie lungo tutta la catena produttiva. Una PMI della plastica che adotta protezione integrata per ambienti operativi e informatici previene interruzioni da ransomware, garantendo continuità alle filiere a consegna immediata e consolidando il proprio ruolo di partner affidabile.

La semplificazione normativa europea e la crescente consapevolezza del manifatturiero italiano aprono alle PMI una finestra strategica: trasformare la cybersecurity da vincolo regolatorio a leva competitiva è oggi più accessibile e necessario che mai.

Fonti principali:

-

Osservatorio MECSPE 2025 (Nomisma) https://mecspe.com/cybersecurity-da-tecnologia-a-leva-strategica-le-imprese-la-indicano-come-principale-innovazione-che-sta-trasformando-il-manifatturiero-senza-sicurezza-non-ce-competitivita-industriale/

-

Commissione Europea, Cybersecurity Act 2 e NIS2 (gennaio 2026) https://digital-strategy.ec.europa.eu/it/policies/nis2-directive

-

Agenda Digitale, “Cybersecurity Act 2 e riforma NIS2” https://www.agendadigitale.eu/sicurezza/cybersecurity-act-2-e-riforma-nis2-cosi-lue-cambia-la-compliance/

Marta Magnini

Digital Marketing & Communication Assistant in Aidia, laureata in Scienze della Comunicazione e appassionata delle arti performative.

In Aidia sviluppiamo soluzioni software basate su IA, soluzioni di NLP, Big Data Analytics e Data Science. Soluzioni innovative per ottimizzare i processi ed efficientizzare i flussi di lavoro. Per saperne di più, contattaci o inviaci una mail a info@aidia.it.

Ultime notizie

20 maggio 2026

WordPress 7.0 è diventato agent-ready. ERP e CRM senza progetti di integrazione da mesi.

13 maggio 2026

Tagliare per investire in AI non basta: il ROI si costruisce sulle competenze

11 maggio 2026

UNI 11621-8:2026: i 12 profili professionali dell'AI